ARP攻击原理有哪些?

ARP攻击原理

0.136.136.16

0.ARP

ARP(地址解析协议)是用来处理从IP地址到网卡硬件MAC地址转换的一个协议,本文主要以以太网为例

,说明ARP攻击的原理。

1.ARP原理

以太网上的机器通过IP协议通信时,IP包从上层一直下传到数据链路层,数据链路层就要构造以太帧了

,以太头中包括目的MAC地址,源MAC地址和协议,源地址是自己网卡的MAC地址,可以得到,协议对于

IP包来说是0x0800(网络序),而目的MAC地址呢?所知道的目前只是目的IP地址,ARP协议就是把IP地

址转换为IP地址的一个底层协议,一般人很少注意。

为得到一个IP地址对应的MAC地址,主机就会发出ARP请求,属于以太广播包,目的MAC是FF:FF:FF:FF

:FF:FF,协议0x0806,表示是ARP协议,在RFC826中定义,RFC中是这样定义的:

Ethernet transmission layer (not necessarily accessible to

the user):

48.bit: Ethernet address of destination

48.bit: Ethernet address of sender

16.bit: Protocol type = ether_type$ADDRESS_RESOLUTION

Ethernet packet data:

16.bit: (ar$hrd) Hardware address space (e.g., Ethernet,

Packet Radio Net.)

16.bit: (ar$pro) Protocol address space. For Ethernet

hardware, this is from the set of type

fields ether_typ$<protocol>.

8.bit: (ar$hln) byte length of each hardware address

8.bit: (ar$pln) byte length of each protocol address

16.bit: (ar$op) opcode (ares_op$REQUEST | ares_op$REPLY)

nbytes: (ar$sha) Hardware address of sender of this

packet, n from the ar$hln field.

mbytes: (ar$spa) Protocol address of sender of this

packet, m from the ar$pln field.

nbytes: (ar$tha) Hardware address of target of this

packet (if known).

mbytes: (ar$tpa) Protocol address of target.

hardware address space字段表示硬件地址的类型。它的值为1 即表示以太网地址。

protocol address space协议类型字段表示要映射的协议地址类型。它的值与包含I P 数据报的以太

网数据帧中的类型字段的值相同,这是有意设计的,为0x0800即表示IP 包。

接下来的两个1 字节的字段,硬件地址长度和协议地址长度分别指出硬件地址和协议地址的长度,以字

节为单位。对于以太网上IP地址的ARP请求或应答来说,它们的值分别为6 和4 。

操作字段指出四种操作类型,它们是ARP请求(值为1)、ARP应答(值为2)、RARP请求(值为3)和

RARP应答(值为4)。

接下来的四个字段是发送端的硬件地址(在本例中是以太网地址)、发送端的协议地址

(IP地址)、目的端的硬件地址和目的端的协议地址。注意,这里有一些重复信息:在以太网?的数据

帧报头中和ARP请求数据帧中都有发送端的硬件地址。

对于一个ARP请求来说,除目的端硬件地址外的所有其他的字段都有填充值。当系统收到一份目的端为

本机的ARP请求报文后,它就把硬件地址填进去,然后用两个目的端地址分别替换两个发送端地址,并

把操作字段置为2 ,最后把它发送回去。

2. ARP攻击

了解了ARP包信息后,可以构造这样的ARP应答包(类型2),目的MAC是FF:FF:FF:FF:FF:FF,用于通

告网段内所有机器,源MAC自己随便写一个,ARP头中的IP地址填要攻击的那台机器的IP地址,MAC地址

可以随便写一个,然后发送出去,这样网内所有机器都会把该乱填的MAC地址作为受害机的MAC地址,

发往该IP的包都使用该假MAC地址,这样受害机根本收不到响应数据而形成断网,而且也查不出伪造的

ARP包是从何而来,受害机上会显示IP地址冲突。

3. 结论

ARP攻击对于拒绝某个同网段内IP地址上网非常有效,基本没有防御办法,而且安全性很高,很难发现

【故障现象】当局域网内某台主机运行ARP欺骗的木马程序时,会欺骗局域网内所有主机和安全网关,让所有上网的流量必须经过病毒主机。其他用户原来直接通过安全网关上网现在转由通过病毒主机上网,切换的时候用户会断一次线。

切换到病毒主机上网后,如果用户已经登陆了传奇服务器,那么病毒主机就会经常伪造断线的假像,那么用户就得重新登录传奇服务器,这样病毒主机就可以盗号了。

由于ARP欺骗的木马程序发作的时候会发出大量的数据包导致局域网通讯拥塞以及其自身处理能力的限制,用户会感觉上网速度越来越慢。当ARP欺骗的木马程序停止运行时,用户会恢复从安全网关上网,切换过程中用户会再断一次线。

【快速查找】在WebUIa系统状态a系统信息a系统历史记录中,看到大量如下的信息:

MAC SPOOF 192.168.16.200

MAC Old 00:01:6c:36:d1:7f

MAC New 00:05:5d:60:c7:18

这个消息代表了用户的MAC地址发生了变化,在ARP欺骗木马开始运行的时候,局域网所有主机的MAC地址更新为病毒主机的MAC地址(即所有信息的MAC New地址都一致为病毒主机的MAC地址)。

同时在安全网关的WebUIa高级配置a用户管理a读ARP表中看到所有用户的MAC地址信息都一样,或者在WebUIa系统状态a用户统计中看到所有用户的MAC地址信息都一样。

如果是在WebUIa系统状态a系统信息a系统历史记录中看到大量MAC Old地址都一致,则说明局域网内曾经出现过ARP欺骗(ARP欺骗的木马程序停止运行时,主机在安全网关上恢复其真实的MAC地址)。

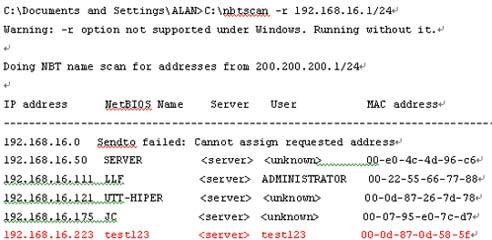

在上面我们已经知道了使用ARP欺骗木马的主机的MAC地址,那么我们就可以使用NBTSCAN(下载地址:http://www.utt.com.cn/upload/nbtscan.rar)工具来快速查找它。

NBTSCAN可以取到PC的真实IP地址和MAC地址,如果有”传奇木马”在做怪,可以找到装有木马的PC的IP/和MAC地址。

命令:“nbtscan -r 192.168.16.0/24”(搜索整个192.168.16.0/24网段, 即192.168.16.1-192.168.16.254);或“nbtscan 192.168.16.25-137”搜索192.168.16.25-137 网段,即192.168.16.25-192.168.16.137。输出结果第一列是IP地址,最后一列是MAC地址。

NBTSCAN的使用范例:

假设查找一台MAC地址为“000d870d585f”的病毒主机。

1)将压缩包中的nbtscan.exe 和cygwin1.dll解压缩放到c:/下。

2)在Windows开始a运行a打开,输入cmd(windows98输入“command”),在出现的DOS窗口中输入:C:/nbtscan -r 192.168.16.1/24(这里需要根据用户实际网段输入),回车。

3)通过查询IP--MAC对应表,查出“000d870d585f”的病毒主机的IP地址为“192.168.16.223”。

【解决办法】

采用双向绑定的方法解决并且防止ARP欺骗。

1、在PC上绑定安全网关的IP和MAC地址:

1)首先,获得安全网关的内网的MAC地址(例如HiPER网关地址192.168.16.254的MAC地址为0022aa0022aa<WebUIa基本配置a局域网端口MAC地址>)。

2)编写一个批处理文件rarp.bat内容如下:

@echo off

arp -d

arp -s 192.168.16.254 00-22-aa-00-22-aa

将文件中的网关IP地址和MAC地址更改为实际使用的网关IP地址和MAC地址即可。

将这个批处理软件拖到“windowsa开始a程序a启动”中。

3)如果是网吧,可以利用收费软件服务端程序(pubwin或者万象都可以)发送批处理文件rarp.bat到所有客户机的启动目录。Windows2000的默认启动目录为“C:/Documents and Settings/All Users「开始」菜单程序启动”。

2、在安全网关上绑定用户主机的IP和MAC地址:

在WebUIa高级配置a用户管理中将局域网每台主机均作绑定。

如果按以上方法解决ARP的防了,那么怎么解决乱搞的人呢?按下边的方法:

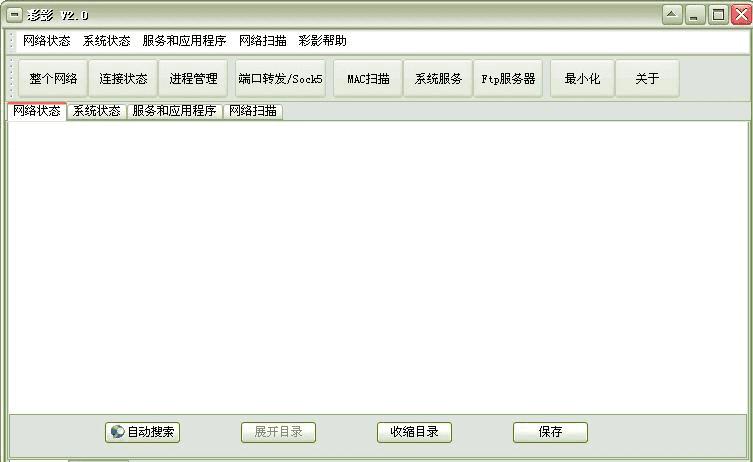

下载后首先把压缩包里的AntiArp2.zip解开 然后根据您的系统把ColorFor2000XPV2.0.zip或者ColorFor2003V2.0.zip解开把里边的Color.exe复制到刚才解开的ANTIARP2里

然后运行Color.exe后右下角会出现一个绿色的图标 双击出现下图

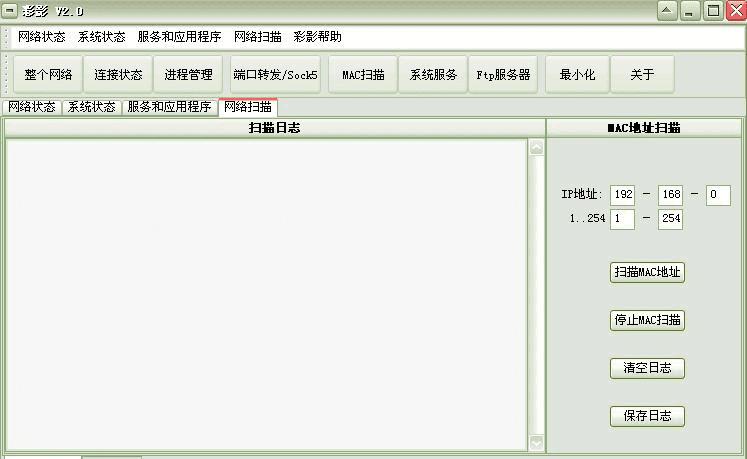

这里我们选择MAC扫描

输入自己内网的网端后扫描出内网所有机器的MAC地址后选择右边的保存日志 这里的目的就是为了查明每个IP地址所对应的MAC地址 也就是说每台机器的MAC地址

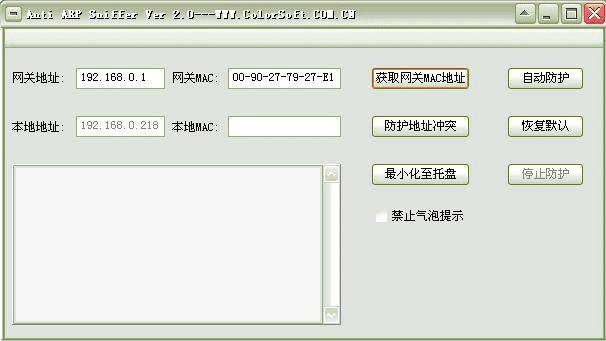

然后关闭color.exe 运行Antiarp.exe出现下图 在网关地址输入你自己的网关后选择获取网关MAC地址

然后选择自动防护 如果有人用ARP攻击你 本软件就会 自动把网关修复 保持你的网络状态

并且会告诉你攻击你的人的MAC地址 这时候我们就可以用刚才保存的日志查询攻击你的人的IP 然后你就可以在网吧内找到他 后来的事嘛 呵呵 我是把那人一顿揍不知道你会怎么处理 好了 就到这里了 希望有更多的人支持我 软件下载地址在下边

from:http://www.xici.net/b72282/d35439471.htm

本文地址:http://www.45fan.com/dnjc/71297.html